在當今高度互聯的數字時代,數據處理與存儲服務構成了企業(yè)運營的核心基礎設施。這些承載著關鍵業(yè)務與敏感信息的系統(tǒng),也時刻面臨著來自網絡的各類安全威脅。作為Linux系統(tǒng)中歷史悠久且功能強大的網絡安全工具,iptables防火墻在保護這些關鍵服務方面,扮演著不可或缺的角色。本文將深入分析iptables如何為數據處理與存儲服務構建堅實的安全屏障。

一、iptables與數據處理/存儲服務安全需求

數據處理服務(如數據庫服務器、大數據計算平臺)和存儲服務(如文件服務器、對象存儲、備份系統(tǒng))通常具有以下安全特點:

- 高價值目標:數據本身是攻擊者的主要目標,易遭受數據竊取、篡改或勒索。

- 特定端口暴露:如MySQL的3306端口、Redis的6379端口、NFS的2049端口、Samba的445端口等,這些端口是服務入口,也是主要攻擊面。

- 性能敏感:防火墻規(guī)則不應引入過高延遲,影響數據讀寫或計算性能。

- 訪問模式明確:通常只有特定的應用服務器、管理終端或信任的IP段需要訪問。

正是基于這些特點,iptables提供的細粒度、基于狀態(tài)的包過濾能力顯得尤為合適。

二、iptables核心機制與數據服務防護策略

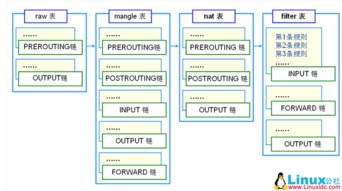

1. 鏈(Chains)與表(Tables)的針對性應用

- FILTER表:最常用,用于定義允許或拒絕數據包的規(guī)則。對于數據服務,我們主要在

INPUT鏈(處理到達本機的包)和FORWARD鏈(處理經本機轉發(fā)的包,如網關場景)上設置規(guī)則。

- INPUT鏈策略:默認策略應設置為

DROP或REJECT,遵循“默認拒絕,顯式允許”的原則。

2. 基于狀態(tài)(Stateful)的過濾

這是保護數據服務的關鍵。iptables可以識別連接的狀態(tài)(NEW, ESTABLISHED, RELATED等)。

- 一條經典的規(guī)則是允許所有已建立連接和相關的回包:

`bash

iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

`

這確保了服務端在響應合法客戶端請求時,數據流能夠順暢返回,而無需為每個返回的數據包單獨開端口,極大增強了安全性。

3. 精細化訪問控制

針對數據服務的特定端口和可信源IP進行精確放行。

- 示例:僅允許內部應用服務器訪問MySQL

`bash

iptables -A INPUT -p tcp --dport 3306 -s 10.0.1.0/24 -m state --state NEW -j ACCEPT

`

此規(guī)則只允許來自10.0.1.0/24網段的新建連接訪問3306端口。

- 示例:限制管理端口(如SSH)的訪問

`bash

iptables -A INPUT -p tcp --dport 22 -s 192.168.1.100 -j ACCEPT

`

將SSH訪問嚴格限制在特定的管理IP上。

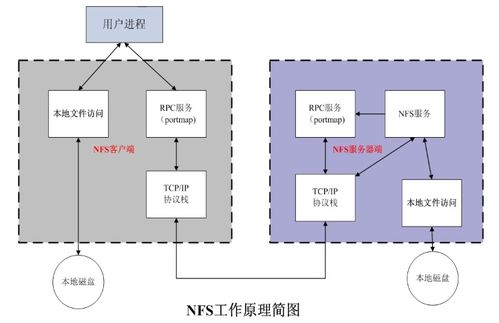

4. 保護存儲服務(如NFS/Samba)

存儲服務可能使用多個端口或動態(tài)端口。除了控制主要端口(如NFS的2049),還需要處理rpcbind(端口111)和相關服務。結合rpcinfo命令找出所有在用端口,并進行統(tǒng)一管理。更安全的做法是將訪問限制在物理安全的內部網絡。

5. 應對DDoS與暴力破解

數據處理服務常成為DDoS或密碼暴力破解的目標。iptables可以配合limit或hashlimit模塊進行速率限制。

- 示例:限制每分鐘對Redis端口的連接嘗試

`bash

iptables -A INPUT -p tcp --dport 6379 -m state --state NEW -m limit --limit 30/minute --limit-burst 50 -j ACCEPT

`

超過此限制的新連接將被丟棄,有效緩解攻擊。

三、高級策略與最佳實踐

1. 日志記錄與分析:對關鍵規(guī)則(如被拒絕的訪問嘗試)添加-j LOG動作,記錄日志到/var/log/messages或專用日志文件,便于事后審計和攻擊分析。

`bash

iptables -A INPUT -p tcp --dport 3306 -j LOG --log-prefix "[IPTABLES DB DENY] "

`

- 規(guī)則優(yōu)化與性能:將最頻繁匹配的規(guī)則(如

ESTABLISHED,RELATED規(guī)則)放在鏈的前部,減少規(guī)則遍歷開銷。避免使用過多復雜且不常用的規(guī)則。

- 結合網絡分段:將數據處理與存儲服務器部署在獨立的、受保護的子網(如DMZ或私有后端網絡)中,在網關和主機兩層部署iptables策略,實施縱深防御。

- 腳本化與持久化:所有規(guī)則應寫入腳本(如

/etc/iptables.rules),并使用iptables-save和iptables-restore工具或系統(tǒng)服務(如netfilter-persistent)確保重啟后規(guī)則自動生效。

四、iptables的局限性與互補方案

盡管iptables功能強大,但在現代云原生和微服務架構下也存在局限:

- 規(guī)則管理復雜度:大規(guī)模集群中,管理每臺主機的規(guī)則集非常繁瑣。

- 缺乏應用層感知:無法理解SQL查詢或存儲協議的具體內容。

- 動態(tài)環(huán)境適應差:在容器頻繁啟停、IP動態(tài)變化的場景中,靜態(tài)IP規(guī)則難以維護。

因此,在實際生產環(huán)境中,iptables常與以下方案結合使用:

- 上層防火墻/Web應用防火墻(WAF):防護SQL注入、API濫用等應用層攻擊。

- 軟件定義網絡(SDN)與安全組:在云環(huán)境中,利用云平臺提供的安全組進行網絡層隔離。

- 容器網絡解決方案:如Calico、Cilium等,它們底層可能仍使用iptables,但提供了更高級的、基于策略的抽象。

- 入侵檢測/防御系統(tǒng)(IDS/IPS):如Suricata,與iptables聯動,實現更深度的威脅檢測與主動阻斷。

結論

iptables作為一個成熟、靈活且高性能的網絡層防火墻工具,在保護數據處理與存儲服務的基礎網絡訪問安全方面,依然具有核心價值。通過實施基于狀態(tài)的、精細到端口和源IP的訪問控制策略,并結合速率限制和日志審計,可以有效地將未經授權的訪問拒之門外,為關鍵數據服務構建起第一道堅實的防線。在日益復雜的威脅 landscape 下,必須認識到其局限性,并將其作為縱深防御體系中的一個關鍵環(huán)節(jié),與其它層次的安全措施協同工作,方能構建起真正穩(wěn)固的數據安全堡壘。